SUNCTF2020 WriteUp

概要

2020年2月22日に長崎県庁で開催したSUNCTF2020のWriteUpです。今回は初めて運営側での参加でした。自分が作成した2問についてWriteUpを書きます。(他の問題のWriteUp公開についてはそれぞれの作者に一任します)

問題配布

下記のリンクにてネットワークとフォレンジックの問題を配布しています。

PPAP (Network)

問題文

ちょっと、君たち!そこでPPAPしないでよ

添付ファイル

chat_history.pcapng

解法

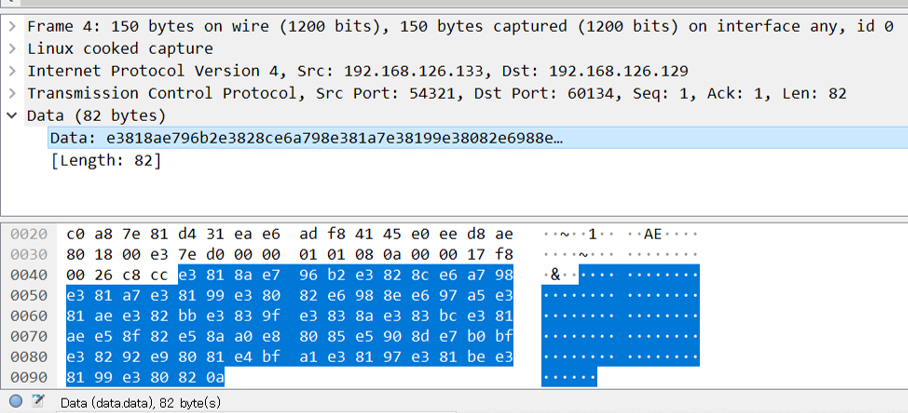

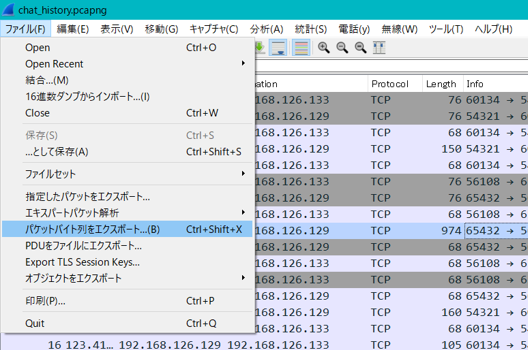

chat_history.pcapngをWireshark開くと以下のようになります。

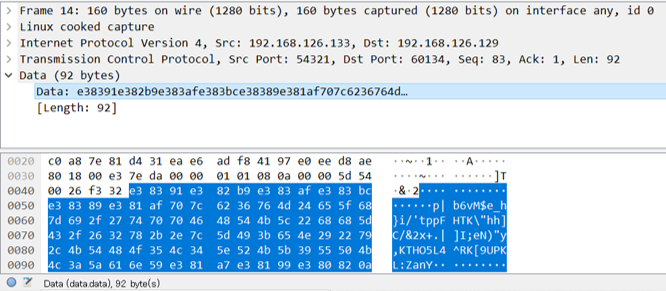

4番目のパケットのデータをよく見ると16進数で構成されています。

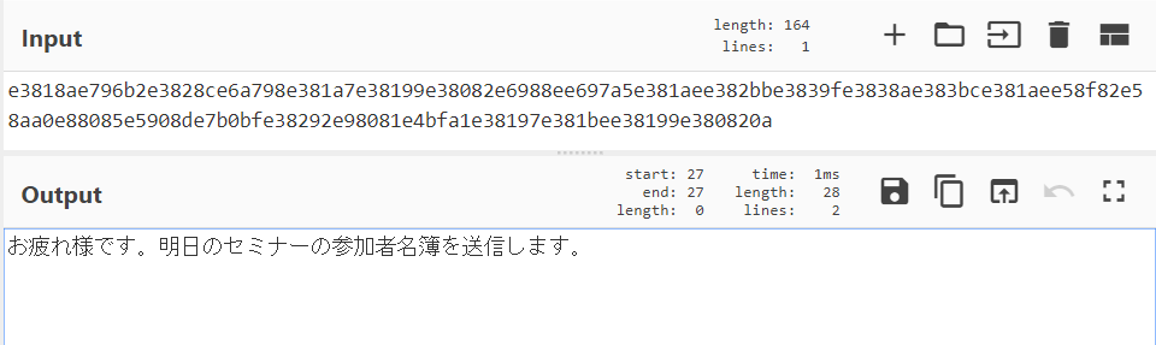

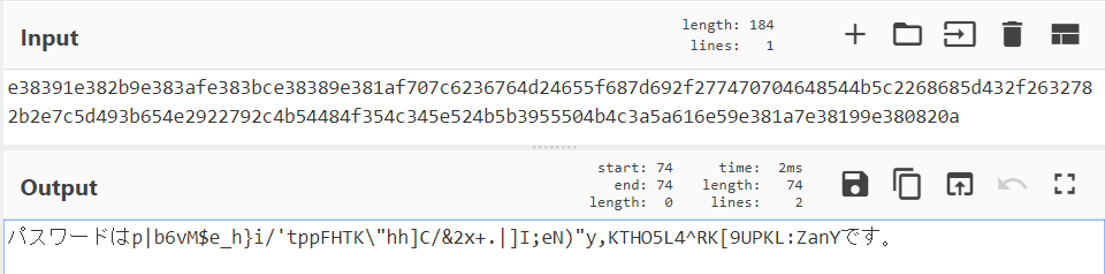

この文字列を16進数(hex)としてデコードしてみます。

同じように9番目のパケットも16進数としてデコードします。

PKから始まる文字列が表示されたため、これはZipファイルだということが分かります。

PKから始まる文字列が表示されたため、これはZipファイルだということが分かります。

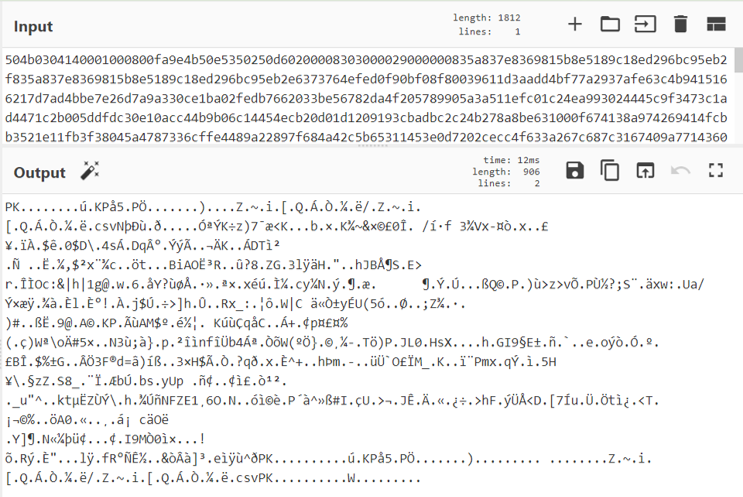

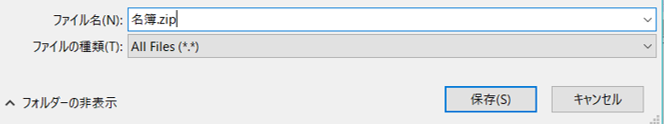

9番目のパケットを選択した状態でファイル>パケットバイト列をエクスポート からZipファイルとして保存します。

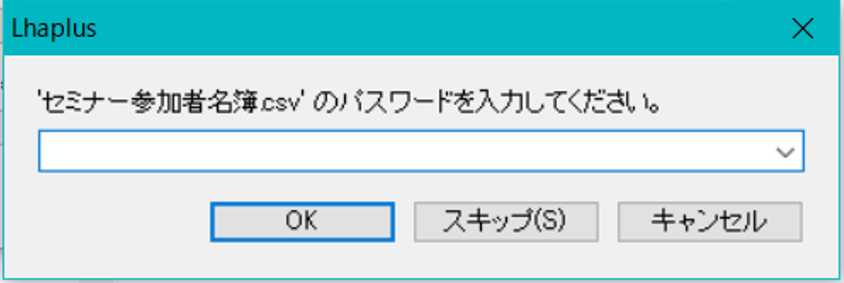

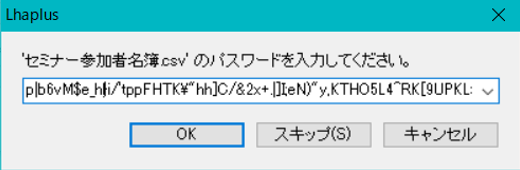

保存したZipファイルを展開しようとするとパスワードを求められます。

14番目のパケットのデータを16進数としてデコードすると、パスワードが表示されます。

このパスワードをZipの展開時に入力するとセミナー参加者名簿.csvというファイルが現れます。

SUNCTF{PPAP_is_not_music_and_dance._It_is_bad_custom._People_have_to_find_new_way_to_send_files_on_the_network.}

Big brother's mischief (Forensic)

問題文

さっき少し目を離した隙にお兄ちゃんにわたしのPC勝手に使われちゃった。ブラウザの閲覧履歴も消されてるし、もしかしてネットで変な画像とか検索してないよね?

添付ファイル

evidence.zip

解法

evidence.zipを展開するとfirefoxというフォルダが出てきます。

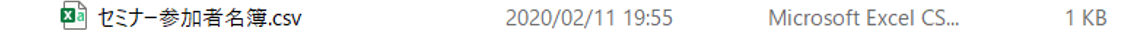

firefox/cacheの中には拡張子のわからないファイルがたくさん入っています。

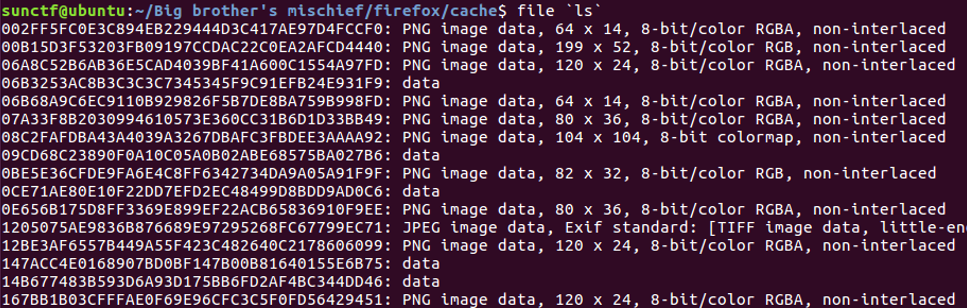

ファイルの種類を調べるためにfileコマンドを使います。ただし今回の場合、ディレクトリにあるすべてのファイルの種類が知りたいため、バッククオートでlsを挿入します。

$ file `ls`

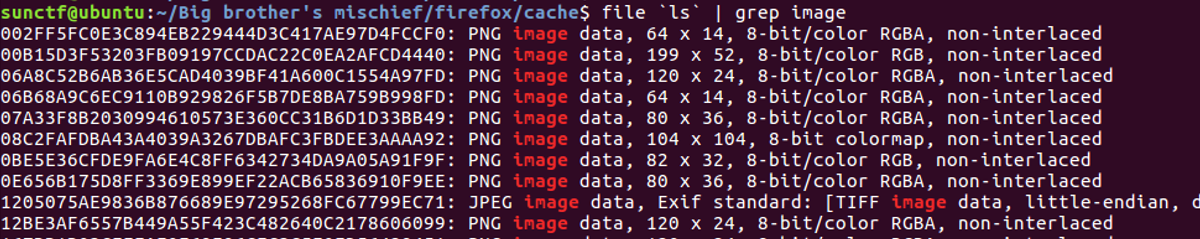

問題文から画像が答えに関係あることが分かるので、grepを使って画像だけに絞り込みます。

$file `ls` | grep image

Exifデータがある画像とない画像があることが分かります。Exifデータのある画像だけにgrepで絞り込みます。(わかりやすくするためにcat –nで番号を付けました)

$file `ls` | grep image | grep Exif | cat -n

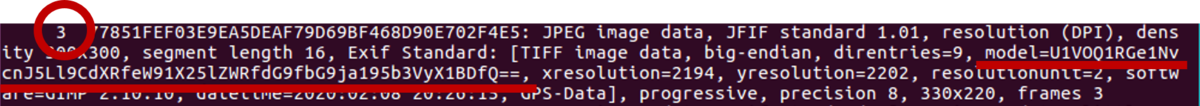

3番目の画像ファイルのExifを見ると、modelのところに怪しい文字列があります。

model=U1VOQ1RGe1NvcnJ5Ll9CdXRfeW91X25lZWRfdG9fbG9ja195b3VyX1BDfQ==

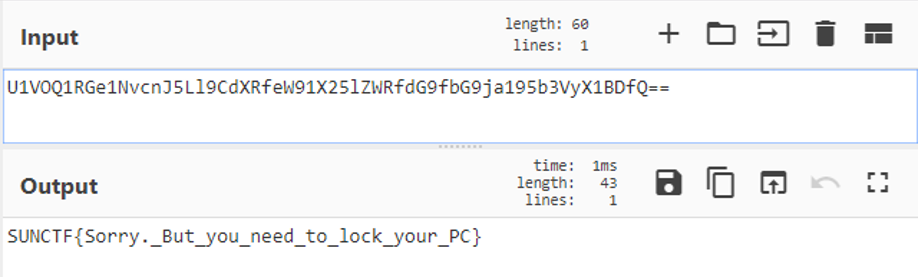

文字列の並びや最後にイコールがあることからBase64であることが分かります。これをデコードするとフラグが出てきます。

SUNCTF{Sorry._But_you_need_to_lock_your_PC}

余談

PPAPとは

PPAPの問題を作るにあたって以下の内容からインスピレーションを得ました。

参考:PPAPを何とかしたいがPHSも何とかしたい(PDF版)

Big brother's mischiefの問題文とフラグについて

問題文やフラグからわかりますがPCのロックを掛けていなかったみたいです。現実の世界ではロックを掛けていなかったことで以下のような事件がありました。

参考

ということで

CTF当日に発表したスライド

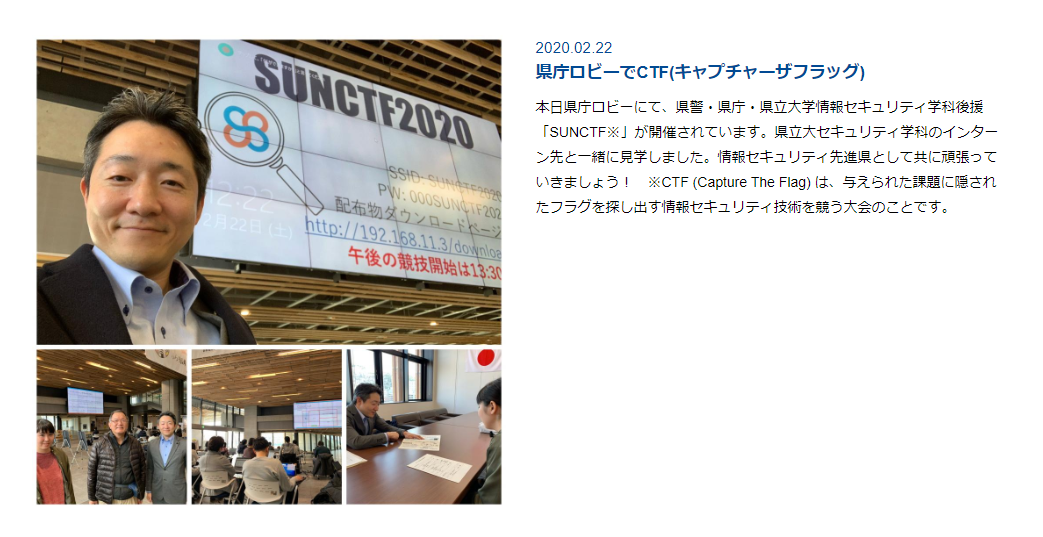

当日の様子

当日はいろいろな方がいらっしゃっていました。

SUNCTF長崎県庁のエントランスで開催しています

— Cyber研究会 (@siebold_cyber) 2020年2月22日

現在、2つ目のセッションが始まりました#SUNCTF#cyber研究会 pic.twitter.com/9ddRTW8dle

また、長崎県議会議員の下条様にもご紹介いただきました。

引用

引用

www.shimojo007.com

感想

今回初めてCTFの運営側としてこの数か月関わってきました。初心者向けCTFということでしたが、初めての試みだったので初心者のレベルがどれぐらいかが分からず、しかも自分は問題を作るのは初めてだったのでとても苦戦しました。

終わってみると自分の作った問題は難しかったという声が多かったです。ただ数名ほど解けていた人がいたので、難しいけど解けない問題ではなかったのかなといったところです。

この数か月いろいろトラブル等もありましたが、良い経験になりました。